Herramientas de usuario

Barra lateral

¡Esta es una revisión vieja del documento!

practica 01 ZENMAP y NMAP CON BackTrack

Nmap (network Mapper) es una herramienta utilizada en seguridad para descubrir host y servicios en una red, puede crear un mapa de la red. Para hacer esto, Nmap envia paquetes especialmente diseñados hacia el host destino y despues de analizan las respuestas. Otra caracteristica de Nmap es que tiene en cuenta las condiciones de la red como latencia, congestion en la red interferencias del objetivo durante la ejecución del escaneo

Para realizar esta practica vamos a necesitar dos host, por un lado un Backtrack con el que ejecutaremos el Zenmp y por otro lado un XP vulnerable

Encendemos los 2 ordenadores y observamos sus ip's

ejecutamos zenmap en la maquina BackTrack

Ya con el programa abierto rellenamos los siguientes campos

Target: la ip del xp en este caso 192.168.1.38

Profile Quick scan

Target 192.168.1.38

Profile Intense Scan

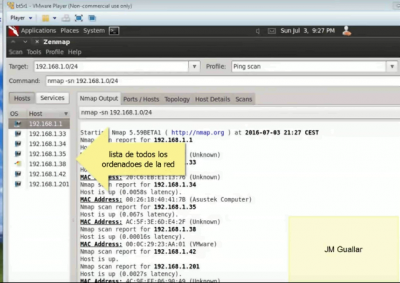

Ahora realizaremos un escaneo con ping para saber quien esta en la red

Targer 192.168.1.0/234

profile ping scan

Dibujar la topologia

Click en Topology para ver la topologia de red

otra forma de hacer el escaneo

root@bt:~# nmap -T4-F 192.168.1.110 | tee /var/tmp/nmap.quick.txt

mas exhaustivo

root@bt:~# nmap -p 1-65535 -T4 -A -v 192.168.1.110 | tee /var/tmp/nmap.intense.txt

print de pantalla que hay que entregar

<code bash> root@bt:~#ls -l /var/tmp/nmap* root@bt:~#date root@bt:~#echo “tu nombre” </bash>